Difference between revisions of "กระบวนการเก็บ Log โดย บจก.อีซี่โซน"

Easyhorpak (talk | contribs) |

Easyhorpak (talk | contribs) |

||

| (16 intermediate revisions by the same user not shown) | |||

| Line 21: | Line 21: | ||

เฉพาะรายและเฉพาะคราวก็ได้” | เฉพาะรายและเฉพาะคราวก็ได้” | ||

| − | '''สรุปเนื้อหา''' | + | '''สรุปเนื้อหา''' คือ ปกติผู้ให้บริการต้องเก็บข้อมูลทางจราจรทางคอมพิวเตอร์ไว้ไม่น้อยกว่า 90 วัน และกรณีพิเศษเจ้าหน้าที่สามารถสั่งให้เก็บข้อมูลส่วนนั้นไว้ได้นานที่สุดคือ 2 ปี หากปฏิบัติไม่ได้อาจมีโทษ |

| − | สูงสุดถึง 5 | + | สูงสุดถึง 5 แสนบาท นี่คือข้อความกฏหมายที่เราต้องปฏิบัตตาม |

'''มาตรฐานระบบเก็บรักษาข้อมูลจาก Nectec''' | '''มาตรฐานระบบเก็บรักษาข้อมูลจาก Nectec''' | ||

| Line 32: | Line 32: | ||

ที่มา https://www.techtalkthai.com/softnix-logger-comply-with-thai-computer-law-2560/ | ที่มา https://www.techtalkthai.com/softnix-logger-comply-with-thai-computer-law-2560/ | ||

| − | ''' | + | '''การจัดเก็บข้อมูล Log''' |

| + | |||

| + | ตามเอกสาร http://www.nectec.or.th/standard/std-nts/NTS-4003.1-2560.pdf หน้า ๘ ภาคผนวก ข ตัวอย่างข้อมูลจราจรคอมพิวเตอร์ประเภทต่าง ๆ | ||

| + | |||

| + | ข.๑ ประเภท "ข้อมูลจราจรคอมพิวเตอร์ จากการต่อเชื่อมเข้าถึงระบบเครือข่าย" | ||

| − | |||

เอกสารตามภาพประกอบ | เอกสารตามภาพประกอบ | ||

[[File:Screenshot from 2019-06-16 16-36-02.png|800px|thumb|center]] | [[File:Screenshot from 2019-06-16 16-36-02.png|800px|thumb|center]] | ||

| − | ทาง บจก.อีซี่โซน | + | ทาง บจก.อีซี่โซน ได้ทำการปรับปรุงการจัดเก็บข้อมูลให้ตรงกับการเก็บข้อมูลตามเอกสาร โดยมีรายการ การเก็บข้อมูลดังนี้ |

* ข้อมูล Radius Log คือ การเก็บข้อมูลประวัติ Login เข้าใช้งาน Hotspot ของ user โดยระบุรายละเอียดตามมาตรฐาน Radius Log | * ข้อมูล Radius Log คือ การเก็บข้อมูลประวัติ Login เข้าใช้งาน Hotspot ของ user โดยระบุรายละเอียดตามมาตรฐาน Radius Log | ||

* ข้อมูล Squd Log/Web Proxy Log คือ การเก็บข้อมูลประวัติการเข้าใช้งานเว็บไซต์ของ user ที่เข้าใช้งานระบบ internet | * ข้อมูล Squd Log/Web Proxy Log คือ การเก็บข้อมูลประวัติการเข้าใช้งานเว็บไซต์ของ user ที่เข้าใช้งานระบบ internet | ||

| Line 49: | Line 52: | ||

* ข้อมูล Https Log คือ การเก็บข้อมูลการเชื่อมต่อของ user จากต้นทางถึงปลายทาง โดยใช้ port 443 เนื่องจากในปัจจุบันเว็บไซต์ส่วนมากเปลี่ยนจากการสื่อสารผ่าน http เป็น https | * ข้อมูล Https Log คือ การเก็บข้อมูลการเชื่อมต่อของ user จากต้นทางถึงปลายทาง โดยใช้ port 443 เนื่องจากในปัจจุบันเว็บไซต์ส่วนมากเปลี่ยนจากการสื่อสารผ่าน http เป็น https | ||

| − | ''' | + | '''การตรวจสอบความถูกต้องของข้อมูล''' |

| + | |||

| + | ตามเอกสาร http://www.nectec.or.th/standard/std-nts/NTS-4003.1-2560.pdf หน้า ๗ ภาคผนวก ก การตรวจสอบความถูกต้องของข้อมูล ข้อ ก.๑. วิธีแฮช (hash) | ||

| + | |||

| + | ได้กำหนดให้มีการตรวจสอบความสมบูรณ์และความถูกต้องของข้อมูลโดยวิธีแฮช รายละเอียดเอกสารตามภาพประกอบ | ||

| + | |||

| + | [[File:Screenshot from 2019-06-16 16-53-15.png|800px|thumb|center]] | ||

| + | |||

| + | * บจก.อีซี่โซน ได้ทำการจัดเก็บข้อมูลแฮช โดยใช้มาตรฐาน sha256sum ในการเก็บข้อมูลค่าแฮชของไฟล์เอกสาร เพื่อใช้ตรวจสอบความสมบูรณ์และความถูกต้องของเอกสาร และป้องกันการแก้ไขข้อมูล ตามที่กฏหมายกำหนด | ||

| + | |||

| + | ภาพประกอบไฟล์เก็บข้อมูลแฮช sha256sum | ||

| + | [[File:Screenshot from 2019-06-16 17-01-20.png|800px|thumb|center]] | ||

| + | |||

| + | ตัวอย่างรหัสข้อมูลแฮช sha256sum | ||

| + | [[File:Screenshot from 2019-06-16 17-02-01.png|800px|thumb|center]] | ||

| + | |||

| + | '''การเข้ารหัสข้อมูล''' | ||

| + | |||

| + | ตามเอกสาร http://www.nectec.or.th/standard/std-nts/NTS-4003.1-2560.pdf หน้า ๕ | ||

| + | |||

| + | ๖ ข้อกำหนดของระบบ | ||

| + | |||

| + | ข้อ ๖.๓ ระบบต้องมีการกำหนดการป้องกันการเข้าถึงระบบโดยผู้ไม่ได้รับอนุญาต | ||

| + | |||

| + | วรรค ๒ หากระบบอนุญาตให้เข้าถึงระยะไกลได้ โดยผ่านระบบคอมพิวเตอร์ที่ต่อเชื่อมถึงกันโดยโครงข่ายภายใน | ||

| + | |||

| + | องกรค์หรือโครงข่ายสาธารณะ อาจจำเป็นต้องมีมาตรการด้านความมั่นคงปลอดภัยเพิ่มเติมจากที่ระบุไว้ | ||

| + | |||

| + | ข้างต้น อาทิ | ||

| + | |||

| + | - การใช้เทคนิคการเข้าหรัสข้อมูล | ||

| + | |||

| + | [[File:Screenshot from 2019-06-16 17-20-24.png|800px|thumb|center]] | ||

| + | |||

| + | * บจก.อีซี่โซน ได้ทำการเข้าหรัสและถอดข้อมูล โดยใช้มาตรฐาน '''openssl -aes-256-cbc''' | ||

| − | + | ตัวอย่างไฟล์เข้ารหัสข้อมูล | |

| + | [[File:Screenshot from 2019-06-16 17-25-18.png|800px|thumb|center]] | ||

Latest revision as of 10:18, 17 June 2019

ความเป็นมา

ตามเอกสาร พระราชบัญญัติ ว่าด้วยการกระทําความผิดเกี่ยวกับคอมพิวเตอร์ (ฉบับที่ ๒) พ.ศ. ๒๕๖๐ (http://www.ratchakitcha.soc.go.th/DATA/PDF/2560/A/010/24.PDF) สภานิติบัญญัติแห่งชาติให้ความเห็นชอบเมื่อ เดือน ธันวาคม 2559 และได้ประกาศลงราชกิจจานุเบกษาเมื่อวันที่ 24 มกราคม 2560 ล่าสุด มีผลบังคับใช้แล้วในวันที่ 24 พ.ค. 2560

พรบ. คอมพิวเตอร์ 2550 และ 2560 ส่วนที่เกี่ยวข้องกับการจัดเก็บ Log และการเปลี่ยนแปลง

พรบ. 2550 : มาตรา 18 ข้อย่อยที่ 2 และ 3 กล่าวเกี่ยวกับการให้อำนาจเจ้าหน้าที่ว่า

- สามารถเรียกข้อมูลจราจรทางคอมพิวเตอร์จากผู้ให้บริการเกี่ยวกับการติดต่อสื่อสารผ่านระบบคอมพิวเตอร์หรือจากบุคคลอื่นที่เกี่ยวข้อง

- สั่งให้ผู้ให้บริการส่งมอบข้อมูลเกี่ยวกับผู้ใช้บริการที่ต้องเก็บตามมาตรา ๒๖ หรือที่อยู่ในความครอบครองหรือควบคุมของผู้ให้บริการให้แก่พนักงานเจ้าหน้าที่

พรบ. 2550 : มาตราที่ 26 กล่าวว่า

ผู้ให้บริการต้องเก็บรักษาข้อมูลจราจรทางคอมพิวเตอร์ไว้ไม่น้อยกว่าเก้าสิบวันนับแต่วันที่ข้อมูลนั้นเข้าสู่ระบบคอมพิวเตอร์ แต่ในกรณีจำเป็นพนักงานเจ้าหน้าที่จะสั่งให้ผู้ให้บริการผู้ใดเก็บรักษาข้อมูลจราจร ทางคอมพิวเตอร์ไว้เกินเก้าสิบวันแต่ไม่เกินหนึ่งปีเป็นกรณีพิเศษเฉพาะรายและเฉพาะคราวก็ได้ ผู้ให้บริการผู้ใดไม่ปฏิบัติตามมาตรานี้ ต้องระวางโทษปรับไม่เกินห้าแสนบาท

พรบ. 2560 : มีจุดเดียวที่แก้ไขของเดิมคือมาตราที่ 17 ให้ยกเลิกมาตราที่ 26 ของ พรบ. 50 และให้ใช้ความว่า “มาตรา ๒๖ ผู้ให้บริการต้องเก็บรักษาข้อมูลจราจรทางคอมพิวเตอร์ไว้ไม่น้อยกว่า เก้าสิบวันนับแต่วันที่ข้อมูลนั้นเข้าสู่ระบบคอมพิวเตอร์ แต่ในกรณีจำเป็น พนักงานเจ้าหน้าที่จะสั่งให้ผู้ให้บริการผู้ใดเก็บรักษาข้อมูลจราจรทางคอมพิวเตอร์ไว้เกินเก้าสิบวันแต่ไม่เกินสองปีเป็นกรณีพิเศษ เฉพาะรายและเฉพาะคราวก็ได้”

สรุปเนื้อหา คือ ปกติผู้ให้บริการต้องเก็บข้อมูลทางจราจรทางคอมพิวเตอร์ไว้ไม่น้อยกว่า 90 วัน และกรณีพิเศษเจ้าหน้าที่สามารถสั่งให้เก็บข้อมูลส่วนนั้นไว้ได้นานที่สุดคือ 2 ปี หากปฏิบัติไม่ได้อาจมีโทษ

สูงสุดถึง 5 แสนบาท นี่คือข้อความกฏหมายที่เราต้องปฏิบัตตาม

มาตรฐานระบบเก็บรักษาข้อมูลจาก Nectec

ประเด็นคือคำนิยามใน พรบ. นั้นตีความยากทาง Nectec ก็ช่วยเหลือผู้บริโภคโดยการจัดทำมาตรฐานขึ้นมาฉบับหนึ่งให้เอาไปอ้างอิงไม่ให้ถูกหลอกโดยผู้ขายได้นั่นเองที่ชื่อ มศอ. 4003-1-2560 (รายละเอียด http://www.nectec.or.th/standard/?p=196)

ที่มา https://www.techtalkthai.com/softnix-logger-comply-with-thai-computer-law-2560/

การจัดเก็บข้อมูล Log

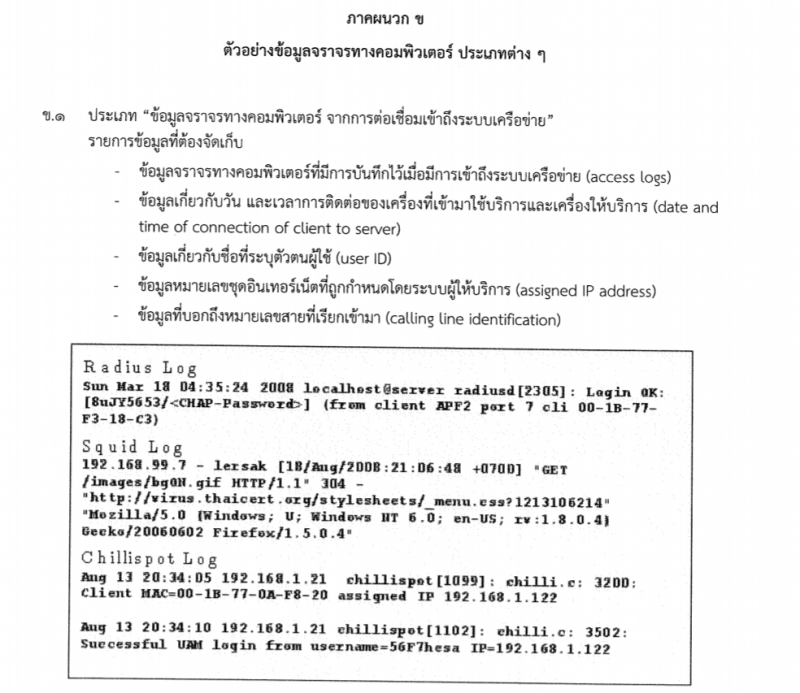

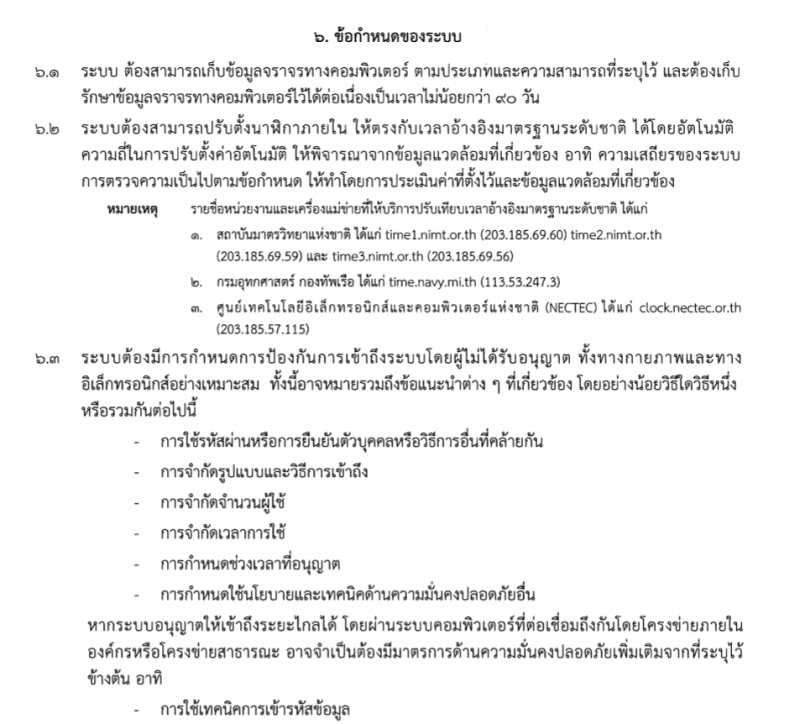

ตามเอกสาร http://www.nectec.or.th/standard/std-nts/NTS-4003.1-2560.pdf หน้า ๘ ภาคผนวก ข ตัวอย่างข้อมูลจราจรคอมพิวเตอร์ประเภทต่าง ๆ

ข.๑ ประเภท "ข้อมูลจราจรคอมพิวเตอร์ จากการต่อเชื่อมเข้าถึงระบบเครือข่าย"

เอกสารตามภาพประกอบ

ทาง บจก.อีซี่โซน ได้ทำการปรับปรุงการจัดเก็บข้อมูลให้ตรงกับการเก็บข้อมูลตามเอกสาร โดยมีรายการ การเก็บข้อมูลดังนี้

- ข้อมูล Radius Log คือ การเก็บข้อมูลประวัติ Login เข้าใช้งาน Hotspot ของ user โดยระบุรายละเอียดตามมาตรฐาน Radius Log

- ข้อมูล Squd Log/Web Proxy Log คือ การเก็บข้อมูลประวัติการเข้าใช้งานเว็บไซต์ของ user ที่เข้าใช้งานระบบ internet

- ข้อมูล DHCP Log คือ การเก็บข้อมูลหมายเลขชุดอินเตอร์เน็ต ที่ถูกกำหนดโดยระบบผู้ให้บริการ (assigned IP address)

การเก็บข้อมูลเพิ่มเติม

- ข้อมูล Firewall Log คือ การเก็บข้อมูลการเชื่อมต่อของ user จากต้นทางถึงปลายทาง และ port ที่่ใช้จากต้นทางและปลาย

- ข้อมูล Https Log คือ การเก็บข้อมูลการเชื่อมต่อของ user จากต้นทางถึงปลายทาง โดยใช้ port 443 เนื่องจากในปัจจุบันเว็บไซต์ส่วนมากเปลี่ยนจากการสื่อสารผ่าน http เป็น https

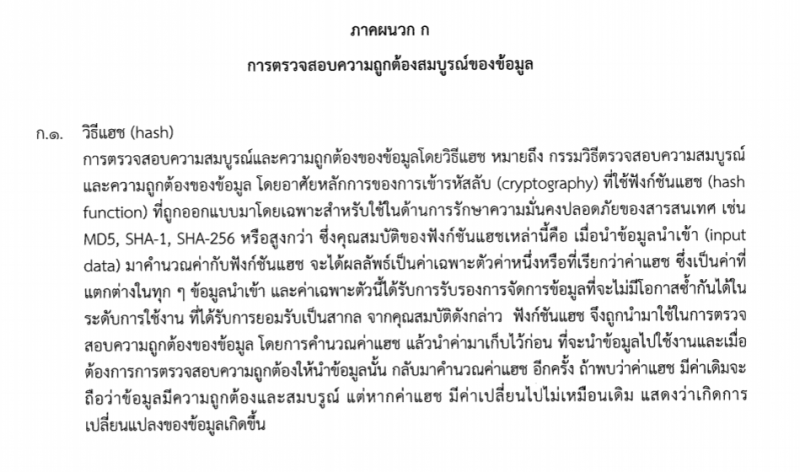

การตรวจสอบความถูกต้องของข้อมูล

ตามเอกสาร http://www.nectec.or.th/standard/std-nts/NTS-4003.1-2560.pdf หน้า ๗ ภาคผนวก ก การตรวจสอบความถูกต้องของข้อมูล ข้อ ก.๑. วิธีแฮช (hash)

ได้กำหนดให้มีการตรวจสอบความสมบูรณ์และความถูกต้องของข้อมูลโดยวิธีแฮช รายละเอียดเอกสารตามภาพประกอบ

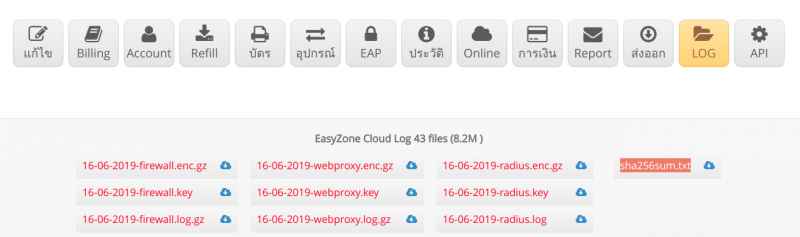

- บจก.อีซี่โซน ได้ทำการจัดเก็บข้อมูลแฮช โดยใช้มาตรฐาน sha256sum ในการเก็บข้อมูลค่าแฮชของไฟล์เอกสาร เพื่อใช้ตรวจสอบความสมบูรณ์และความถูกต้องของเอกสาร และป้องกันการแก้ไขข้อมูล ตามที่กฏหมายกำหนด

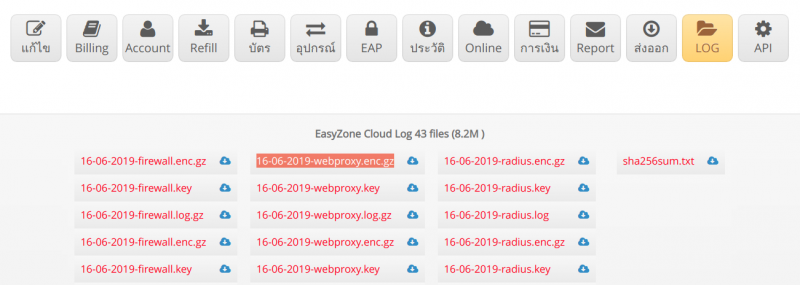

ภาพประกอบไฟล์เก็บข้อมูลแฮช sha256sum

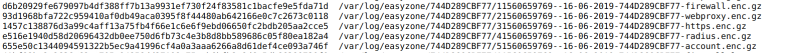

ตัวอย่างรหัสข้อมูลแฮช sha256sum

การเข้ารหัสข้อมูล

ตามเอกสาร http://www.nectec.or.th/standard/std-nts/NTS-4003.1-2560.pdf หน้า ๕

๖ ข้อกำหนดของระบบ

ข้อ ๖.๓ ระบบต้องมีการกำหนดการป้องกันการเข้าถึงระบบโดยผู้ไม่ได้รับอนุญาต

วรรค ๒ หากระบบอนุญาตให้เข้าถึงระยะไกลได้ โดยผ่านระบบคอมพิวเตอร์ที่ต่อเชื่อมถึงกันโดยโครงข่ายภายใน

องกรค์หรือโครงข่ายสาธารณะ อาจจำเป็นต้องมีมาตรการด้านความมั่นคงปลอดภัยเพิ่มเติมจากที่ระบุไว้

ข้างต้น อาทิ

- การใช้เทคนิคการเข้าหรัสข้อมูล

- บจก.อีซี่โซน ได้ทำการเข้าหรัสและถอดข้อมูล โดยใช้มาตรฐาน openssl -aes-256-cbc

ตัวอย่างไฟล์เข้ารหัสข้อมูล